Transcription

1. Bienvenue à ce cours !: Bienvenue dans les API,

les bases. Le seul cours dont il a besoin pour

comprendre les API à partir de zéro. Je suis Alex, un développeur de

logiciels senior qui a été consultant et travaillé pour certaines

des plus grandes entreprises technologiques, à Londres

et dans la

Silicon Valley. J'ai quitté mon emploi l'année dernière pour enseigner à temps plein et montrer aux autres comment réussir dans ce secteur. Et depuis, 20 000 programmeurs

ont suivi mes cours. Tu vois, j'ai déjà été à

ta place. De nombreuses informations sont

encore disponibles sur Internet. N'utilisez pas de mini-cours, de

didacticiels vidéo ou de lunettes. Mais lorsque vous

débutez, que choisissez-vous ? Vous avez besoin d'un matériau robuste, peu comme celui

présenté ici. Et je ne suis pas le

seul à le dire. La plupart de mes avis

peuvent le confirmer. La plupart des cours sur ce sujet

ne couvrent tout simplement pas l'éventail complet des particularités

technologiques nécessaires pour maîtriser les API ou même pour

comprendre ce qu'elles sont Dans ce cours, nous ne prendrons

aucun raccourci, mais nous ne

perdrons pas non plus de temps avec des informations

obsolètes Tout est une question d'efficacité. Si vous appréciez votre temps, tout ce qui s'y trouve est directement

lié à ce que vous pouvez faire en tant que développeur pour démarrer

ou progresser dans votre carrière. Vous allez

acquérir de véritables compétences qui sont actuellement recherchées, puis utilisées par certaines des

plus grandes entreprises comme Google, Amazon, Facebook ou Netflix. Nous passerons en revue toutes les notions, de la

définition d'une API aux services

Web, aux

formats de fichiers de données et à la sécurité des API. Désormais, lorsque vous vous inscrivez, vous aurez accès

à vie à des dizaines de vidéos HD, ainsi qu'à des exercices de codage

et à des articles connexes Je mets également à jour ce

cours régulièrement. Depuis sa création, le nombre de leçons

a doublé. N'oubliez pas que personne ne

naît développeur. Nous avons tous commencé à zéro. Personne n'est bon en

quoi que ce soit. Au début. Vous aurez du mal, vous

ferez des erreurs, répondrez à chaque vidéo. Vous en apprendrez de plus

en plus à chaque fois, ce qui rendra votre cerveau

un peu plus intelligent. Et je vous garantis que je

vais vous aider à y parvenir. Qui que vous soyez, où que vous soyez

dans le monde, vous pouvez devenir développeur de

logiciels.

2. Les API brièvement expliquées (4 niveaux de complexité): Même si j'ai étudié l'informatique

à l'université, terme API m'a toujours un peu

embrouillé. Comme ce concept

commence vraiment à se fondre dans la

pratique du codage, il ne m'a été clairement

expliqué nulle part. Dans cette vidéo, je vais essayer

de vous expliquer cette notion à quatre

niveaux de complexité différents, commençant par un enfant de cinq ans

jusqu'à quelqu'un qui a une

formation quelque peu liée à la technologie, âgé de cinq ans. Supposons que vous soyez un

enseignant qui ait besoin de donner une leçon sur les phénomènes

météorologiques violents, mais que vous n'ayez étudié que les

ouragans Tu ne sais

rien des tsunamis. Il serait possible

d'aller les étudier vous-même, ce qui prendrait

au moins un mois. Ou vous pouvez simplement appeler un ami qui

les connaît bien et fera un plaisir de vous expliquer lui-même

ce phénomène dans

votre leçon. 16 ans, vous

construisez un projet de

lycée très important. Pour obtenir

la note maximale, vous devez également avoir une

petite sous-section sur un sujet que vous ne

connaissez pas vraiment et la

date limite est demain. dernière minute, vous vous souvenez que votre frère aîné

a déjà réalisé ce projet et que vous pourrez réutiliser sa sous-section

du projet dans vôtre une fois qu'il

aura accepté à 25 ans. Supposons que vous codiez une

application à partir de zéro. L'application est destinée à

systématiser la productivité de vos utilisateurs en implémentant la technique pomodoro

dans Vous le codez, mais vous vous rendez compte que ce

serait bien d'

avoir également la météo affichée dans un coin au

cas où il ferait beau. Leur pause de cinq minutes peut être prise à l'extérieur

sur leur balcon. Ce serait le cas lorsque

vous utiliseriez une API météo. Il renverrait la

météo actuelle de votre utilisateur en fonction de sa localisation et de

l'heure précise de la journée. Quelqu'un qui a une

dizaine d'antécédents connexes, API est l'abréviation d'Application

Programming Interface, et représente un ensemble de

méthodes ou de fonctions appelées points de terminaison qui sont

mises à disposition pour être demandées Vous pouvez considérer

ces points de terminaison comme des fonctions ou des méthodes

connectées au Web Et vous pouvez les appeler à tout

moment pour obtenir des informations de leur part en leur

donnant les

bons paramètres. Comme vous l'imaginez, c'est très

utile pour deux raisons. Tout d'abord, vous continuez à implémenter l'ensemble des fonctionnalités pour lesquelles vous appelez l'API. Cette approche permet de gagner

du temps qui peut être consacré développement d'autres fonctionnalités

liées à votre application. Ensuite, vous

êtes assuré que le code de l'API que

vous appelez est écrit de manière optimale

et que son exécution prendra le moins de temps

possible, ce qui rendra votre application

plus fluide et plus rapide à charger

3. Qu'est-ce qu'une API ?: Bienvenue dans cette leçon sur le

concept de programmation d'une API. Nous verrons

ici ce qu'

est exactement une API et comment

elle est utile dans le contexte Internet actuel, alors que l'espace de codage devient de plus en

plus restreint pour les nouveaux développeurs. En comprenant cela, vous

aurez un net avantage sur ceux qui ne le savent pas, surtout si l'on considère l' importance que

cela représente. Dans l'ensemble,

je suis un développeur qui écrit du code

depuis trois ans. Même si j'ai étudié l'informatique

à l'université, terme API m'a toujours

intrigué Comme ce concept

commence vraiment à se fondre dans la

pratique du codage, il ne m'a été clairement

expliqué nulle part. C'est exactement la

raison pour laquelle j'ai ressenti le besoin de créer cette leçon simple destinée

à vous aider à démarrer. En commençant par

l'abréviation, API signifie Application

Programming Interface. Et représente un ensemble de méthodes appelées points de terminaison qui sont

mises à disposition pour être demandées Vous pouvez considérer

ces points de terminaison comme fonctions ou des méthodes

connectées au Web, et vous pouvez les appeler à

tout moment afin d'obtenir informations de leur part en leur

donnant les

bons paramètres API ont été

mises à disposition pour faciliter la communication

entre les services Web. Imaginons que vous

soyez un codeur qui souhaite implémenter un

nouveau projet simple d' horloge

Apomadoro pour aider

les utilisateurs à se concentrer pendant

30 minutes d'affilée pour pendant

30 minutes d'affilée pour une raison quelconque dans votre Vous souhaitez également leur faire connaître la météo actuelle en

fonction de leur position. Pour ce faire, vous devez

appeler le point de terminaison d'une API météo qui

ressemblera à

get weather et transmettra

en paramètre la

position de cet utilisateur et son heure actuelle. Vous pouvez désormais constater la puissance et l'effet de levier qu'

une API peut apporter. En les utilisant, vous pouvez éviter d'

implémenter des parties entières

de fonctionnalités importantes qui autrement,

vous

prendraient un certain temps De cette façon, si vous

choisissez une excellente API, vous avez également l'esprit tranquille sachant que l'implémentation

se fait parfaitement Il existe des API pour la sécurité, comme un SMS gratuit, authentification à

deux facteurs

pour les API de votre application qui contiennent énormes bases de données sur différents sujets, prêtes à être

consultées par vous, etc. y a de fortes

chances qu'il existe une API sur le sujet de votre

projet en cours qui peut vous aider. Il suffit de savoir comment en

tirer pleinement parti,

et c' est ce que nous

allons apprendre ici. Une bonne API possède également

une excellente documentation. La documentation est composée d' explications pour chaque

point de terminaison expliquant comment l'appeler, ce qu'il renverra et quels paramètres vous devez transmettre pour que cela soit possible. Il existe une multitude

d'API gratuites sur Internet que vous pouvez appeler pour commencer et

voir comment elles fonctionnent. Ils disposent également de la documentation nécessaire pour faciliter votre

voyage. extraits de code contenant

le code exact de Des extraits de code contenant

le code exact de

l'appel sont

disponibles à certains endroits Celui que j'utilise le plus est un site Web

appelé Rapid API. Vous pouvez y aller et

consulter leur hub. J'apprécie que vous soyez

restés avec moi jusqu'à la fin, et j'ai hâte de

vous voir lors de prochaines conférences.

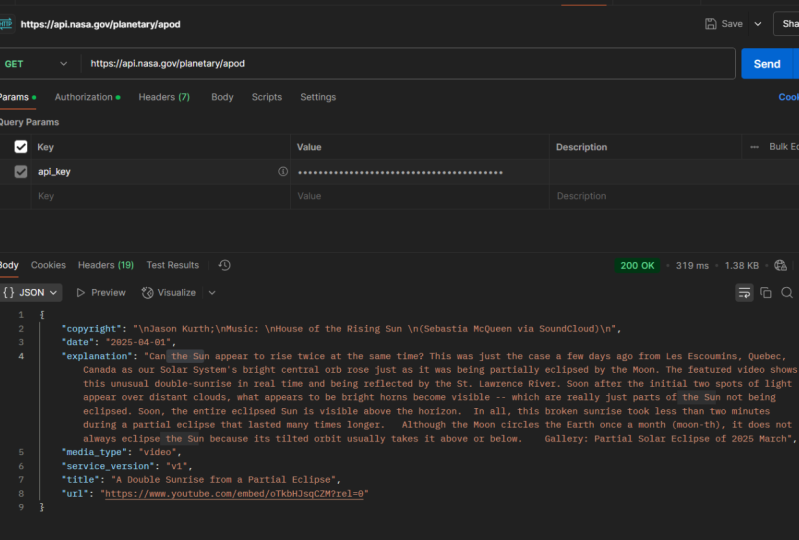

4. Les meilleures API + Comment les appeler: Bonjour les gars et

bienvenue dans cette vidéo où nous allons

parler de la façon dont vous pouvez accéder à certaines API publiques assez

facilement et

les appeler sans trop de maux

de tête car ils ont leur documentation

mise à disposition. Et pour cela, nous allons nous diriger

vers rabid API

, un outil en ligne

que je trouve très utile. Il possède un hub qui contient des centaines et

des milliers d'API publiques, comme je l'ai dit avec

leur documentation. Et aussi des

moyens de les appeler dans n'importe quelle langue dans laquelle vous pourriez

avoir votre candidature. Vous n'avez donc pas à chercher

plus loin que cela. Outre leur hub,

ils ont également un blog et des articles

intéressants ici, comme les 50 API

les plus populaires. Et si nous y jetons un coup d'œil, ils ont toutes sortes

d'API, allant des informations de vol à

l'API de la NASA,

au service de raccourcissement d'URL, au MBA, API

musicales comme Genius pour obtenir des paroles de

ta chanson préférée. le cas, et les choses

comme ça,

vous devez est le cas, et les choses

comme ça,

vous devez rechercher l'API

dont vous avez besoin ici. Vous pouvez voir que vous pouvez

activer les API publiques et continuer à trouver celle qui

convient à votre projet. Et tu peux juste

l'appeler comme ça. Tu dois faire attention. Parce que certains d'entre eux, même s'ils sont publics, vous

facturent de l'argent après

un certain nombre de demandes qui leur

ont été faites. Ainsi, par exemple, nous avons ici la recette de l'API de nutrition des pieds, et vous devez vous

abonner au test. Et ils peuvent voir que vous avez accès à

la base, qui est gratuite,

mais vous serez

facturé un très

petit montant après avoir

dépassé les mais vous serez facturé un très

petit montant après avoir 500 demandes par

jour sur le point de terminaison des résultats. Cela étant dit, certains d'entre eux sont entièrement

gratuits et vous n'avez pas à craindre d'être facturé à un moment donné. Par exemple, prenons

l'API Google Translate, dont je sais

que Tp est gratuit, nous pouvons continuer à nous abonner gratuitement. Comme vous pouvez le constater, je n'ai pas été invité à saisir les informations

de ma carte de crédit. Et l'avantage de ces API rapides est qu'en plus de leurs

points de terminaison, elles disposent également de la documentation de l'

API mise à votre

disposition. Vous pouvez voir que nous avons

trois points de terminaison ici, les langages du détecteur

et pour la traduction, chacun d'eux est documenté ici. Des éléments tels

que les paramètres que vous devez entrer pour

obtenir une demande réussie. Si nous examinons

le point final de détection, par

exemple, qui est

post, il est censé

détecter la langue

du texte que vous

envoyez en tant que paramètre. Dans Rapid API, vous avez également paramètres de

gestionnaire que

vous devez envoyer pour que l'API

sache qui vous êtes et d'où

vous appelez. Vous pouvez y penser comme suit au lieu de vous donner

notre API dans la clé API, vous allez

utiliser l'API X-Ray, la clé API et l'

hôte afin qu'ils sachent d'où vous appelez et qui

tu es en fait. Mais en plus de cela, cette

méthode, comme je l'ai dit, a un paramètre qui

s'appelle apparemment une file d'attente. Et c'est un texte que vous pouvez écrire dans la

langue de votre choix. Et ce qu'il renverra, c'

est la langue dans laquelle il est écrit s'

il peut le détecter. Et comme vous pouvez le constater, si nous écrivons, l'anglais est difficile mais détectable afin que nous puissions

tester le point final. Nous retrouvons la langue EN, qui signifie anglais. L'extrait de code correspondant, c' est-à-dire le code que vous devez écrire

pour appeler ce point de terminaison exact de cette API, est fourni par

eux et vous pouvez simplement le copier. Et en plus de cela, vous avez également, comme mentionné précédemment,

un large éventail de langues parmi lesquelles

vous pouvez choisir. Pour cela, nous allons

utiliser JavaScript car c'est beaucoup plus simple et vous n'avez pas

besoin d'

installer quoi que ce soit pour l'appeler. Et nous allons passer

à la requête HTTP XML. C'est le code que

nous allons mettre dans un script en langage

JavaScript. Et il va appeler l'

API pour nous sans problème. Il configure également les

en-têtes de demande. Il lui donne donc la clé et l'hôte de l'API

rapides, ainsi que les données, c'est-à-dire le paramètre pour

lequel appeler le point de terminaison. Et c'est de l'anglais, c'est dur, mais détectable. Comme vous pouvez le constater, pour appeler ce point

de terminaison depuis notre machine locale, nous allons nous diriger

vers le terminal. Et je l'ai déjà fait. Vous pouvez exécuter la

commande ls afin de voir quels répertoires

vous avez à la fin. Vous pouvez changer de

répertoire avec un CD vers le répertoire de votre choix, ce dossier de ce

projet par exemple. Je l'ai créé sur le bureau,

puis vous pouvez MKDIR pour créer

un dossier, puis écrire son nom, ses appels d'API ID. Ensuite, après avoir modifié les répertoires dans ce dossier de cours d'

API, vous pouvez toucher un index

HTML et script.js. Vous pouvez le créer

à l'aide des commandes D, O, C, H, puis du

nom du fichier. Donc index.HTML. Je l'ai déjà fait. Je vais encore plus loin. Je les ouvre avec

Visual Studio Code. Et comme vous pouvez le constater, j'ai un extrait

de base d'un document HTML. Ils sont tous locaux, nous n'allons

donc pas les

déployer. C'est très simple

et adapté aux débutants. Oh, je l'ai fait. Ici, j'ai référencé le fichier script.js et j'ai laissé le

reste du corps vide. Si nous allons dans le fichier script.js, je viens de copier le contenu de l'appel d'API

donné par Rapid API. Il s'agit en fait d'

un autre appel d'API, mais nous allons le mettre

à jour avec celui-ci. Et lorsque vous ouvrez

le fichier index.html dans votre navigateur, vous pouvez voir que nous

pouvons le recharger. Et si nous appuyons sur le bouton

pour ouvrir la console, vous pouvez voir que nous avons la réponse donnée

par le terminal. À la ligne 8. Nous avons le journal de la console, c'

est-à-dire qu'elle est connectée au

compte. Donc, la réponse du point final, qui est similaire à

ce que nous avions ici, si nous l'appelons, vous pouvez voir qu'il avait la

langue en pour l'anglais. Et voici

ce que nous obtenons également. Il vous fournit également une

variable fiable et de confiance afin de mieux évaluer sa confiance

et sa fiabilité dans le fait qu'il s'

agit de

la langue du texte que vous

avez indiquée en paramètre. il existe donc un large éventail de fonctionnalités dans Outre

Google Translate, il existe donc un large éventail de fonctionnalités dans

ce Hub, vous pouvez consulter les données de vol, vous pouvez obtenir des données de tomodensitométrie. Vous pouvez recevoir des SMS gratuits sur votre numéro de téléphone pour procéder à authentification

et à l'application. Cela peut donc être très

utile si vous implémentez la

partie sécurité de votre projet. Et vous ne voulez

pas avoir de maux de tête

en mettant en œuvre Give

Yourself Formther ou vous souhaitez disposer d'

un moyen rapide d'

authentification

à deux facteurs. Mais en plus de cela, vous pouvez également créer un compte

avec Rapid API et les

consulter si vous

souhaitez jeter un œil à

l'autre point final. Mais en plus de cela, je vous

remercie

beaucoup m'avoir soutenue jusqu'à

la fin de cette vidéo. Si vous l'avez apprécié ou si vous

avez d'autres idées concernant

des vidéos sur les API, hésitez pas à les laisser dans

les commentaires et à en avoir une bonne la prochaine

fois.

5. Les meilleures pratiques d'API: Bonjour les gars et

bienvenue dans ce cours d'API. Dans cette conférence, nous

allons examiner les meilleures pratiques en matière d' API

pour garantir

l' efficacité, l'

efficience et la maintenabilité des

API Le respect de ces meilleures

pratiques est très important. Dans cette leçon, nous

aborderons ces meilleures pratiques pour la conception et la

mise en œuvre d'API Aujourd'hui, l'un des principes fondamentaux conception

d'API est la cohérence. Les méthodes

et réponses des points de terminaison de l'API doivent suivre les

conventions et modèles de dénomination établis Cette cohérence simplifie

à la fois le développement et l'utilisation des API, et vous pouvez utiliser ici des noms descriptifs

et significatifs. Cela signifie que les

points de terminaison et les méthodes de l'API doivent avoir des noms clairs

qui reflètent leur objectif Évitez les noms énigmatiques ou

ambigus qui obligent les utilisateurs à consulter

une documentation complète Vous devez également suivre les principes de

Restful. transfert d'état représentationnel est un style

architectural largement adopté pour

la conception d'applications réseau. respect des

principes de repos permet de maintenir une structure standardisée pour les points de terminaison et les ressources des

API Vous devez également inclure la

gestion des versions dans l'URL de l'API

afin de garantir que les modifications apportées à l'API ne perturbent pas les clients

existants Par exemple, utilisez V

une ressource et V deux ressources pour

différencier les versions d'API. Un autre aspect essentiel de la conception des API est la gestion efficace des

erreurs. réponses appropriées aux erreurs aident les

clients à comprendre et à

résoudre les problèmes de manière efficace. Vous devez utiliser les codes d'état

HTTP appropriés. Ils fournissent des informations

précieuses sur le résultat d'une demande. Utilisez des codes tels que 200 pour

K, 201 pour créé, 400 pour une mauvaise demande et 44 pour une demande introuvable avec précision pour transmettre le

résultat de la demande. Outre le statut, les codes incluent des messages

d'erreur descriptifs dans le corps de la réponse. Ces messages

doivent expliquer ce qui s'est mal passé et, si possible, fournir des conseils supplémentaires

pour le résoudre. La sécurité est un autre

aspect fondamental de la conception des API. de prévoir les données sensibles et essentiel de prévoir les données sensibles et de

garantir une

communication sécurisée Utilisez toujours le protocole HTTPS pour

chiffrer les données en transit, empêcher l'écoute et la

falsification Mettez également en œuvre des mécanismes

d'authentification robustes pour vérifier l'identité des clients et

utilisez l'autorisation pour contrôler l'accès à

des ressources spécifiques. Les options incluent les clés d'API 00 et JWT pour éviter les abus ou la

surcharge de votre Implémentez la limitation du débit

afin de limiter le nombre de demandes que les clients peuvent faire

dans un délai défini. Une

documentation claire et complète est essentielle pour les développeurs

qui utilisent votre API. Il doit servir de guide de

référence

leur permettant de comprendre comment

utiliser efficacement l'API et

inclure des informations détaillées

sur les points de terminaison disponibles, les méthodes de

demande, les paramètres, les formats de

réponse

et les codes d'erreur Vous pouvez également fournir des exemples

concrets de demandes et de réponses d'

API pour illustrer comment interagir

avec l'API avec succès. Ensuite, des tests approfondis et des processus d'assurance

qualité garantissent que votre API fonctionne

correctement et de manière fiable. Pour les

tests unitaires d'écriture sur tous les points de terminaison de votre API afin de vérifier qu'ils

fonctionnent comme prévu, renvoient des données précises et qu'ils

gèrent les erreurs correctement. Effectuez également des tests d'intégration pour vérifier que l'API fonctionne parfaitement avec les autres composants et services avec lesquels elle interagit En matière de gestion des versions

et de rétrocompatibilité, vous devez garder à l'esprit que les

API évoluent au fil du temps, comme le font la plupart des

technologies de nos jours Mais il est essentiel de maintenir cette

rétrocompatibilité pour éviter perturber les

clients existants qui utilisent déjà l'API UR pour cela. Encore une fois, le versionnement des API

entre en jeu. Mettez en œuvre des stratégies de gestion des versions

pour apporter des modifications à l'API sans

affecter les clients existants Cela peut être fait, comme

nous venons de le mentionner, par le biais de la gestion des versions d'URL

ou des en-têtes Ensuite, communiquez clairement les plans de

dépréciation et d' extinction des

anciennes versions d'API Indiquez aux utilisateurs quand et comment ils doivent migrer

vers des versions plus récentes. L'optimisation

des performances des API est vitale elle

a un impact sur les

temps de réponse et l'évolutivité Pour cela, vous devez tenir compte

de la taille de la réponse. Minimisez-la en excluant

les données inutiles. Utilisez la pagination pour les

longues listes d'éléments

et proposez des options de filtrage Une autre chose à

garder à l'esprit est de mettre en œuvre des mécanismes de mise en cache pour réduire la charge sur votre serveur et améliorer les temps de

réponse. Tirez parti des risques liés à la mise en cache HTTP,

tels que le contrôle des balises et du cache. La surveillance et les

analyses continues fournissent des informations sur les performances d'utilisation des API

et éventuellement sur les problèmes potentiels. Vous devez donc suivre

les indicateurs clés tels que le taux de demandes, les taux

d'erreur et les temps de réponse. Pour cela, vous pouvez utiliser des outils

tels que Google Analytics ou des solutions

personnalisées pour

mieux comprendre comment votre

API est utilisée. Configurez des systèmes d'alerte pour vous

avertir des problèmes de

performances, des pannes ou des comportements inhabituels Les meilleures pratiques en matière d'API sont essentielles pour

créer des systèmes fiables, sécurisés et maintenables en suivant les directives

dont nous venons de parler Les développeurs comme

vous peuvent concevoir et implémenter des

API cohérentes, sécurisées et efficaces,

tout en

fournissant une documentation claire

à leurs utilisateurs. Une API bien conçue

et bien documentée améliore

non seulement l'expérience des

développeurs, mais

contribue également au succès des systèmes et applications

qui en dépendent. Cela étant dit,

je vous remercie beaucoup d' être avec

moi jusqu'à

la fin de cette conférence, et j'ai hâte de vous

voir lors de la prochaine.

6. Équilibrage de charge API: Bonjour les gars, et

bienvenue dans ce cours ABI. Dans cette conférence, nous

allons

parler de deux composants essentiels de l'infrastructure

d'API. Il s'agit du dimensionnement

et de l'équilibrage de charge. Je vous suggère vivement d'

implémenter

ces deux concepts dans votre

futur développement d'API. Mais tout d'abord,

parlons de ce qu'ils sont

réellement en

matière de scalabilité des API. Il s'agit du processus d'

extension de la capacité d'

une infrastructure d' API pour

répondre à l'augmentation du trafic, la demande des

utilisateurs et aux exigences en matière de

traitement des données. L'objectif est de maintenir performances

homogènes même si

la charge de l'API augmente. La mise à l'échelle peut se faire à la fois

verticalement et horizontalement. Verticalement signifie

ajouter plus

de ressources à un seul serveur, et horizontalement signifie

ajouter plus de serveurs. équilibrage de charge, quant à lui,

complète

les efforts de mise à l'échelle en répartissant les demandes entrantes de manière uniforme sur plusieurs serveurs ou ressources. Cela garantit qu'

aucun serveur ne soit

submergé tout en optimisant l'utilisation

des ressources. Les équilibreurs de charge agissent

comme des gestionnaires de trafic, dirigeant

intelligemment

les demandes entrantes vers le serveur le plus approprié

en fonction de divers critères Vous vous demandez peut-être maintenant

pourquoi la mise à l'échelle et l'

équilibrage de charge sont importants ? Tout d'abord, ils

garantissent que les API restent disponibles même si, en cas de trafic

élevé ou de pannes de serveur, redondance minimise les distribution uniforme

du trafic signifie que chaque serveur fonctionne à

une capacité optimale. Optimisation des temps de réponse

et réduction de la latence. La capacité de mise à l'échelle horizontale

permet aux entreprises de développer leur infrastructure d'API en réponse à une demande accrue. manière efficace,

les équilibreurs de charge des services peuvent détecter et

réacheminer le trafic vers des serveurs

défaillants, garantissant ainsi un

service ininterrompu en cas de panne du serveur Il existe de nombreuses stratégies de l'échelle et d'équilibrage de charge. Tout d'abord, nous avons la mise à l'échelle

verticale. Cela implique d'ajouter des ressources

supplémentaires, qu'

il s'agisse de

mémoire CPU ou de stockage, à un seul serveur. Cette approche

convient aux applications à trafic modéré et

peut être rentable. Ensuite, nous avons la mise à l'échelle

horizontale, ajouter des serveurs supplémentaires

pour gérer le trafic. Il s'agit d'une approche évolutive, mais elle nécessite une

coordination minutieuse ainsi qu'un équilibrage de charge. Il existe des algorithmes d'

arancer la charge. Les équilibreurs de charge utilisent

des algorithmes tels que les connexions

Robin Hood List ou les adresses IP pour distribuer les

demandes entrantes du serveur compréhension de ces algorithmes permet d'optimiser l'équilibrage de charge. Certaines applications

nécessitent des sessions persistantes, desquelles les demandes

des utilisateurs sont dirigées vers le même serveur pour

maintenir l'état de la session. Les équilibreurs de charge peuvent être configurés pour la persistance des sessions

lorsque cela est nécessaire Les meilleures pratiques en

matière de

scalabilité et d' équilibrage de charge sont les suivantes. Vous devez implémenter la

redondance à tous les niveaux, y compris les

équilibreurs de charge et les serveurs, pour garantir Vous devez également surveiller

en permanence état

du serveur et les modèles de

trafic afin de détecter et de résoudre les problèmes. en œuvre de manière proactive des mécanismes de dimensionnement

automatique

capables d'

ajuster dynamiquement les ressources en fonction du trafic en temps

réel et des indicateurs de

performance Assurez-vous que les mesures de sécurité

telles que les pare-feux et la protection

Dos sont

intégrées dans la configuration de dimensionnement et

d'équilibrage de charge. Enfin,

testez rigoureusement la configuration de mise à l'échelle et d'équilibrage de

charge dans diverses conditions, y compris des scénarios de

pic de trafic Ici aussi, n'hésitez pas à penser

aux étuis Edge. Ce sont, le plus souvent,

ce qui finit par ruiner

le chemin heureux que nous avons mis en œuvre

ou certaines ABI Cela étant dit, je

pense que la mise à l'échelle des API

et l' équilibrage de charge font

partie intégrante de la

création de services fiables et

performants à l'ère du numérique. En comprenant les

principes, les stratégies et les meilleures pratiques

associés à l'échelle et à l'

équilibrage de charge des organisations. Vous pouvez également créer des infrastructures d'

API qui augmentent le trafic de

manière fluide, garantissent une haute disponibilité

et fournissent les performances attendues par

les utilisateurs de l'API. J'espère vraiment que vous retirerez

quelque chose de cette conférence, et à l'

avenir, lorsque vous développerez

votre propre API, vous penserez à la scalabilité

et à l'équilibrage de charge. Merci

beaucoup d'être restée à mes côtés jusqu'à la

fin de cette conférence. J'ai hâte de

vous voir dans le prochain.

7. Rendre votre API agréable pour les utilisateurs: Bonjour les gars et

bienvenue dans ce cours d'API. Dans cette conférence, nous

parlerons de la conception d'API conviviales

car, selon moi, la vraie valeur d'une API

va au-delà de la fonctionnalité, elle réside dans sa

convivialité Dans cette leçon, nous allons explorer l'art de concevoir des API

conviviales, en soulignant pourquoi c'est important et comment y parvenir

efficacement. La convivialité des API n'

est pas un luxe. C'est une nécessité.

Et voici pourquoi. Une API conviviale est plus facile à

comprendre et à utiliser pour les développeurs, ce qui réduit le temps et les efforts nécessaires pour l'

intégrer dans leurs applications. API bien conçues sont moins susceptibles d'entraîner des

confusions ou des erreurs, ce qui

réduit le besoin d'une assistance

et d' un dépannage

approfondis. Les développeurs sont plus enclins

à choisir et à

préconiser des API intuitives

et faciles à utiliser, ce qui se

traduit par une

adoption et une utilisation accrues. API conviviales sont plus

susceptibles d' être maintenues

et mises à jour, ce qui garantit leur viabilité à long

terme dans un environnement technologique en évolution rapide comme celui que nous avons aujourd'hui. En ce qui concerne

les principes de conception des API

conviviales ,

nous sommes cohérents. Vous devez maintenir un modèle de conception

cohérent dans l'ensemble de votre API. Cela inclut les conventions de

dénomination, les structures de réponse aux

demandes

et la gestion des erreurs. Utilisez des noms clairs et concis pour les ressources, les points de terminaison

et les paramètres Évitez l'ambiguïté et la complexité

excessive. Rendez le

comportement de l'API prévisible. Les développeurs doivent être

en mesure d'anticiper

la manière dont l'API répondra

à leurs demandes. Assurez-vous que l'API

est explicite. Utilisez des noms significatifs et fournissez une documentation

détaillée,

y compris des exemples d'utilisation. Mettez en œuvre la gestion des versions

pour permettre les mises à jour et les améliorations tout en maintenant la

rétrocompatibilité pour les utilisateurs existants La documentation est un magasin de proximité. Ici, une

documentation complète est essentielle. Documentez minutieusement votre

API, y compris les points de terminaison, structures de réponse aux

demandes, les méthodes

d'authentification

et les codes d'erreur Fournissez des exemples clairs

et des cas d'utilisation. vous pouvez consulter la section où j'explique comment

vous pouvez

documenter votre API de manière pratique à l'aide spécification

Open API Swagger

Hub. Pensez ensuite à fournir une documentation

interactive l'aide d'outils tels que

Swagger ou Open EPI Permettre aux développeurs de tester points de terminaison d'

API directement

à partir de la documentation Conservez un verrou de modification pour

informer les utilisateurs des mises à jour, corrections de bogues et des nouvelles fonctionnalités. Cela renforce la confiance et aide

les développeurs à s'adapter aux

changements beaucoup plus rapidement. En outre, cela les

sensibilise. Nous avons également ici

une gestion cohérente des erreurs. Utilisez

les codes d'état HTPP standard pour les erreurs, 44 pour introuvable, 400 pour une mauvaise demande, 200 pour une bonne réponse Et la demande inclut un message d'erreur

descriptif dans le corps de la réponse. Quel que soit le code de statut

reçu par le client. Fournissez des informations supplémentaires sur l'

erreur, y compris une description

lisible par l'homme et éventuellement un lien vers la documentation

pertinente. Si une limitation ou une limitation du débit est en place dans votre API,

comme nous l'avons indiqué dans une autre

conférence de discours, cela devrait être comme nous l'avons indiqué dans une autre

conférence de discours, clairement

indiqué dans la

documentation et les réponses En ce qui concerne l'authentification

et l'autorisation, vous devez disposer d'une authentification

claire, spécifier

clairement les méthodes d'authentification . Documentation.

Si possible, en œuvre

des mécanismes d'autorisation granulaires pour permettre aux développeurs de contrôler l'accès

à un niveau précis. tests de Leslie et les

boucles de feedback sont essentiels, encore une fois, lors du développement

d'une ABI conviviale Testez rigoureusement votre

API pour vous assurer qu'elle se comporte comme prévu

dans différents scénarios Et n'hésitez pas à

penser aux cas H. Sollicitez activement les commentaires

des développeurs qui utilisent votre API et

utilisez-les pour apporter des améliorations. La conception d'API conviviales

est un art qui

allie compétence

technique et empathie pour les développeurs qui

vont les utiliser Une API conviviale réduit les frictions dans le processus

d'intégration, favorise la satisfaction des développeurs

et contribue

au succès du

fournisseur d'API et de ses utilisateurs C'est exactement pourquoi j'ai choisi d' parler ici dans

une autre conférence. J'espère que vous mettrez en œuvre

certaines des stratégies

décrites ici dans le cadre de votre

propre développement d'API. Merci

beaucoup d'être restée à mes côtés jusqu'à la

fin de cette conférence, et j'ai hâte de vous

voir lors de la prochaine.

8. Design RESTful: Bonjour les gars, et

bienvenue dans Discourse on APIs. Dans cette conférence, nous allons

examiner de plus près

les principes de conception reposants matière de conception

générale d'API Ces

principes de conception reposants

sont devenus une philosophie directrice Nous créons des systèmes élégants, évolutifs et faciles à

entretenir Rest, qui signifie

Representational State Transfer, est un style architectural qui

met l'accent sur la simplicité, la clarté et la communication

basée sur les ressources Dans cette leçon, nous allons

explorer les principes fondamentaux de conception

reposante et pourquoi ils sont essentiels au développement de

logiciels modernes Lorsqu'il s'agit de

comprendre le design reposant, il est essentiel de savoir qu'il est centré sur plusieurs principes

clés qui facilitent la création

de services Web faciles à comprendre,

flexibles et évolutifs Tout d'abord, nous

avons l'apatridie. Les services Restful sont

apatrides, ce qui signifie que chaque demande d'un client

à un serveur doit contenir toutes les informations nécessaires pour

comprendre et

répondre à cette Ce principe simplifie la mise en œuvre

du serveur et améliore également considérablement l'

évolutivité dans Rest De plus, tout est une ressource, qui peut être un objet physique, une entité conceptuelle

ou un élément de données. Les ressources sont identifiées par des identifiants de ressources

uniformes ou comme vous l'avez peut-être entendu, R, oui Ils peuvent être manipulés. Les méthodes HTTP standard sont les suivantes : post, put, patch, delete, etc. ressources peuvent avoir

plusieurs représentations telles que XML, Jason ou HTML. Les clients interagissent avec

ces représentations plutôt que directement avec

la ressource elle-même. Cette flexibilité permet découplage entre les

clients et La communication est elle-même

apatride. Les clients et le serveur

communiquent par le biais demandes

et de réponses

apatrides Chaque demande doit être indépendante et le

serveur ne doit conserver aucune information sur l'état du client

entre les demandes. Tout, du

jeton porteur d'

authentification du client à la réponse fournie par le serveur, aura

lieu dans cette demande Une

interface uniforme et cohérente est un principe fondamental. Cela inclut l'utilisation de méthodes HTTP

standard, messages

autodescriptifs et hypermédia comme moteur

de l'état des applications Cela permet aux clients de naviguer dans les ressources de l'application en suivant les liens figurant dans les réponses. Nous expliquerons pourquoi un design

reposant est important. Les API Restful sont

intrinsèquement évolutives car elles sont apatrides

et Cela facilite la distribution

et permet

d' équilibrer la charge des demandes. principes de conception simples permettent aux développeurs de

comprendre et d'utiliser plus facilement les API. Cette simplicité réduit la courbe d'apprentissage

pour les nouveaux développeurs. L'utilisation de plusieurs

représentations et le découplage des

clients et des serveurs offrent la flexibilité nécessaire pour faire évoluer les API sans perturber les clients

existants Les API Restful utilisent des méthodes et des formats

HTTP standard, ce favorise l'interopérabilité entre les différents

systèmes et langages ressources et leurs

représentations peuvent être versionnées et

mises à jour indépendamment, ce qui simplifie la maintenance et réduit le risque d'

introduction de modifications majeures Les meilleures pratiques pour une

conception reposante sont les suivantes. Tout d'abord, vous devez utiliser des

noms pour les noms de ressources. Choisissez des noms significatifs

et pluralisés

pour les noms pour Par exemple, des utilisateurs pour un

ensemble de ressources utilisateur. Utilisez les méthodes HTTP de manière appropriée. Obtenez des ressources pour récupérer des ressources, publiez pour créer de nouvelles ressources, mettez pour mettre à jour des ressources et supprimez pour

supprimer des ressources Suivez ces conventions pour

maintenir une interface uniforme,

fournissez une

documentation claire, documentez votre API de manière exhaustive,

y compris les URI des ressources, les méthodes HTTP

disponibles et la structure des

représentations des ressources. Ce cours contient une

section entière qui vous aidera à

comprendre comment documenter

votre API de manière pratique à l'aide de la spécification Open

API. Swagger Hub, tu

peux vérifier ça. Ensuite, nous avons le versionnement. Si des modifications sont nécessaires, modifiez votre API pour garantir rétrocompatibilité avec

les clients existants. Encore une fois, nous avons une

conférence à ce sujet. Utilisez les codes d'état

HTTP appropriés pour transmettre le résultat

d'une demande. 200 en cas de réussite,

44 en cas de requête introuvable et 400 en cas de mauvaise demande. Cela dit,

je pense que les principes de conception de Restful offrent un cadre robuste pour créer des services Web et des API efficaces,

maintenables En adhérant à ces principes, les développeurs peuvent

créer des systèmes qui répondent

non seulement aux besoins

des utilisateurs d'aujourd'hui, mais fournissent également une base

solide pour la croissance et

l'évolution futures des API Merci

beaucoup d'être restés

avec moi jusqu'à la

fin de cette conférence. J'espère vraiment que vous

mettrez en œuvre certains

des principes de conception reposants dont nous avons

parlé aujourd'hui dans vos API J'ai hâte de

vous voir lors de la prochaine conférence.

9. Versionnage d'API: Bonjour les gars, et

bienvenue sur Discourse on APIs. Dans cette conférence, nous

allons examiner le versionnement des API Nous verrons pourquoi le versionnement

est important en premier lieu. Nous comprendrons ensuite

quelles sont les stratégies de versionnement des

API et

les meilleures pratiques matière de versionnement Pour commencer par

ce qu'il est réellement, versionnement des

API consiste à

gérer

les modifications apportées

aux API de manière

à garantir la

rétrocompatibilité tout permettant les

mises à jour et les améliorations nécessaires Il sert de pont

entre l'ancien et le nouveau, garantissant le bon fonctionnement des intégrations

et des clients

existants ,

tout en répondant

aux besoins évolutifs

des développeurs et des utilisateurs Passons maintenant aux raisons pour lesquelles le

versionnage est important. Alors que les clients existants s'appuient

sur le comportement de l'API, des changements

brusques peuvent ces clients et perturber les services qui en

dépendent C'est là qu'intervient

le versionnement. Il permet de maintenir

la stabilité en isolant les modifications des implémentations

existantes En outre, les API doivent s'adapter

et s'améliorer au fil du temps pour répondre à l'évolution

des exigences et aux avancées technologiques La gestion des versions

permet également

aux développeurs d' introduire de nouvelles

fonctionnalités, de corriger des bogues et d'optimiser les performances sans affecter les utilisateurs existants

qui utilisent déjà cette API spécifique. La gestion des

versions d'API fournit un moyen

clair et standardisé communiquer les modifications

aux Il encourage une

documentation complète et la transparence

dans l'évolution des API. En ce qui concerne

les stratégies de gestion des versions des API, il en existe de nombreuses à commencer par

la plus utilisée, versionnement des URL Cette stratégie consiste à inclure le numéro de version de

l'API dans l'URL. Par exemple, vous pouvez

avoir le domaine de votre API, puis mettre

un V et le numéro de version sur laquelle vous vous trouvez pour

continuer avec la ressource sur laquelle

vous essayez

d'effectuer une opération CRD Il est simple

et facile à comprendre, mais il peut entraîner des

URL encombrées au fur et à C'est exactement pourquoi il

existe davantage de stratégies

pour le versionnement des API Le second est le versionnement des

en-têtes. Ici, la version est spécifiée dans un en-tête HTTP

au lieu d'une URL. Vous pouvez considérer cet en-tête

comme « accept minus version ». Ensuite, vous pouvez spécifier

la version réelle, qui peut être V,

puis le numéro de la

version que vous utilisez. Cette approche permet de

nettoyer les URL, mais peut nécessiter des

efforts supplémentaires pour les clients qui essaient d'appeler votre API pour analyser correctement l'en-tête Ils peuvent même oublier de le mettre là, car le versionnement des URL est simple et provient directement de l'URL à laquelle

vous essayez d'accéder Son

taux d'erreurs est beaucoup plus faible. Il existe également une gestion des versions des

types de média. Cette approche intègre

la version dans

le type de média tel que les

applications (exemple VND), puis la version plus Cela fournit un moyen

clair de spécifier la version dans les demandes

et les réponses, mais peut être plus complexe

à implémenter car les fichiers réels doivent avoir

la version dans leur nom. Leslie, il existe un versionnage

sémantique. L'utilisation du

versionnement sémantique est courante dans les bibliothèques

open source et

peut être appliquée aux API Il fournit des

informations détaillées sur les versions, ce permet de mieux comprendre

la nature des modifications. Nous allons maintenant examiner les meilleures pratiques en matière de gestion des versions d'API. Et la première consiste à l'

implémenter dès le début du développement de

votre API. Il suffit de planifier le versionnement

dès le départ. Cela permet d'éviter les difficultés

liées à l'introduction de la gestion des versions dans une API existante,

ce qui est beaucoup plus difficile à réaliser Ce sera plus facile si

vous l'avez depuis le début. Si possible, adaptez le versionnement

sémantique pour clarifier le type de

modifications dans chaque Ces modifications peuvent

être majeures, mineures ou simplement un simple correctif dans la mesure du

possible. Maintenez également rétrocompatibilité

avec les anciennes versions,

désapprouvez les fonctionnalités

et accordez aux développeurs délai de

grâce pour mettre à jour

leurs implémentations De plus, si vous conservez cette

rétrocompatibilité, il leur sera beaucoup

plus facile de

s'intégrer à votre

nouvelle version de l'API. Document suivant,

stratégies de gestion des versions et modifications. Fournissez des guides de

migration complets pour les développeurs effectuant la transition

vers les nouvelles versions Envisagez d'offrir un support à

long terme pour les API

critiques

afin de garantir la stabilité des clients ayant des cycles de vie

prolongés. Testez rigoureusement chaque

version pour détecter les régressions et Surveillez l'utilisation des API pour

identifier les besoins en matière de dépréciation. Ce serait à peu près tout lorsqu'il s'agit de versionner

votre propre API J'espère vraiment que vous avez tiré

quelque chose de cette conférence. Si vous avez des questions, n'

hésitez pas à

communiquer avec moi. Merci beaucoup d'être restée avec moi jusqu'au bout, et j'ai hâte de vous

voir dans le prochain.

10. Paramétrer un environnement de codage: Bonjour les gars et

bienvenue dans ce cours sur les API. Dans cette section, nous

verrons

comment créer une API à partir de zéro et également la mettre en vente sur le site Rapid

API dont je vous ai déjà

parlé dans ce cours. Tout d'abord, je vais créer un lien dans le

dossier des ressources de ce cours, le dépôt Github, avec le code que je

vais vous présenter Vous pouvez le cloner sur votre machine locale et le

modifier comme vous le souhaitez. Comme vous pouvez le voir à l'écran, il s'agit du dépôt réel. Cela vous permettra de configurer plus facilement une nouvelle API et de la publier

en vue de sa vente. La méthode de

déploiement d'une API publique présentée ici sera très simple et

rapide. De plus, il sera

totalement gratuit. À la fin de cette section, vous aurez une URL variable

en ligne à

laquelle vous pourrez envoyer des demandes

en utilisant cette Vous allez publier votre

première API sur repid pi.com et je vais également,

comme je l'ai dit, vous montrer comment

vous pouvez la monétiser là-bas Comme vous pouvez le voir ici, l'API est déployée en direct à cette URL. Et si nous cliquons sur ce lien, c'est en fait le nôtre. Vous pouvez voir que nous

avons ici l'URL. Et il faut aussi un paramètre. Cela nous donne les dividendes des

dix dernières années pour un certain symbole boursier que j'ai ici pour un revenu réel. Mais vous pouvez également opter pour Apple, disons qu'à l'heure actuelle, elle prend en fait les données des dividendes qu' Apple a versés

ces dix dernières années. Comme vous pouvez le constater, nous avons

le taux de dividende, le montant, la date de

déclaration, la date d'enregistrement et

la date de paiement. Nous utiliserons ici une

technique appelée web scraping pour obtenir

les informations réelles que notre API exposera

directement depuis Internet

sans les stocker dans

aucune base de données Pour une configuration rapide du serveur, nous utiliserons l'

Express Framework. Toute cette fonctionnalité

trouvera sa place dans un fichier Javascript. Comme vous pouvez le constater, il s'agit

du fichier JS des dividendes que je vous présenterai

plus en détail lors de prochaines conférences. Une fois que nous aurons obtenu les

informations que

notre API doit exposer

sur Internet, nous devrons les analyser uniquement en fonction des champs dont nous aurons besoin

pour accélérer ce processus Nous utiliserons le framework

Cheerio. Comme vous pouvez le voir, il s'agit bibliothèque pour analyser et

manipuler le HTML et Nous allons évidemment

l'utiliser pour le HTML. Il est très rapide et syntaxe

est très intuitive et

facile à utiliser. Maintenant, une fois que l'API est construite localement et que la récupération des

informations du site Web sur Internet fonctionne sur notre point de terminaison local Nous devons le

déployer publiquement sur le Web afin disposer de

notre propre lien pour une API rapide. Comme vous l'avez vu, j'ai ici

l'application Netlify pour les dividendes. Pour ce faire, j'ai trouvé un site d'hébergement gratuit appelé Netlify et nous allons l'

intégrer C'est très similaire à Roku, mais j'ai essayé Roku et il n'offre plus de plan

gratuit Malheureusement, Netlify le fait. C'est une très bonne

option pour déployer notre site Web et le tout

gratuitement. Si vous consultez les tarifs, vous pouvez voir que le

plan de démarrage est gratuit et que vous disposez de 100 gigaoctets de bande passante

et de 300 minutes de construction Les minutes de création indiquent le moment où votre site Web est créé

avant son déploiement. 100 gigaoctets de

bande passante correspondent à

la quantité données que les autres utilisateurs consomment lorsqu'ils regardent

votre site Web 100 gigaoctets de

bande passante suffisent, surtout si vous

débutez Et j'ai trouvé que c'

était le cas pour moi, en particulier dans le

cadre de ce que nous faisons ici. Vous pouvez certainement réaliser des

ventes sur l'API Rapid, avant de manquer de

ces 100 gigaoctets La fonctionnalité spécifique

de l'API que nous allons créer ici sera de

récupérer, comme vous l'avez vu, les informations sur

les dividendes à la date et au montant des dix dernières années

pour le symbole boursier nous lui fournissons en tant que paramètre. Maintenant, le site web

que j'ai décidé

de supprimer s'appelle Street Insider C'est ce site

qui a l'air assez vieux, mais sa structure est assez

simple. Il sera donc facile de cibler

les informations dont nous avons besoin partir de ses lignes de tableau à l'aide

du framework Cheerio C'est en fait la

raison pour laquelle nous n'avons pas besoin d'une base de données dans les

coulisses. Et nous n'avons pas besoin de stocker

toutes les données relatives aux dividendes pour tous les symboles boursiers

auxquels nous pourrions penser. Maintenant, si nous faisons une fonction F12

là-dessus et que nous allons

naviguer dans le Des. Une fois

que nous avons atteint les lignes contenant les dividendes

réels, vous pouvez voir qu'il y a une table avec une classe

appelée dividendes. Celui-ci a un corps, et les lignes du tableau, comme vous pouvez le voir sur la gauche, contiennent les informations réelles sur les

dividendes. Une fois que nous avons ouvert une ligne du tableau, vous pouvez voir les informations que nous pouvons ensuite extraire. Nous utiliserons Chi

afin de détecter

les identificateurs de données de table

dans ce document HTML C'est très pratique car

ce n'est pas si compliqué, et ce sont en fait les seules lignes

de tableau du site. Cela étant dit, je vais expliquer tout le code que nous avons ici et comment le

déployer également sur Netlify, puis comment

déployer réellement cette API que nous

développons sur une API rapide Vous pouvez le voir déployé ici

et il dispose également d'un forfait payant. Si les utilisateurs souhaitent lui faire

plus de demandes, alors une limite de base

que vous allez configurer. Si vous avez hâte

d'en savoir plus sur ce sujet, j'ai hâte de

vous voir lors de la prochaine conférence. Merci d'être restée avec moi

jusqu'à la fin de celle-ci.

11. Coder notre propre API: Bonjour les gars et

bienvenue dans ce cours d'API. Dans cette conférence, nous

allons examiner de plus près

le script que je vous ai montré dans l'

introduction de cette section sur la façon

de vendre une API. Et nous allons comprendre

ce qu'il fait exactement pour que vous puissiez le

répliquer avec

une URL différente Récupérez différentes

informations sur le Web et créez votre propre API pour les déployer en direct

sur Internet De plus,

publiez-le sur Rapid API.com et réalisez également des

ventes avec La première chose à

faire pour exécuter ce code sera d'installer Nog

sur votre machine locale. Vous pouvez vous rendre sur le site Web de

No Jtg et sur la page des téléchargements, vous

pourrez sélectionner votre système

d'exploitation J'ai un Mac ici, une plateforme Windows ou Linux. Vous pouvez choisir

différentes options, et une fois que vous avez appuyé dessus, le fichier exécutable

commencera à être téléchargé

sur votre machine locale. Et à

partir de là, vous allez l'

installer avec un assistant de configuration assez

simple. Une fois que le nœud est installé

sur votre machine locale, vous pouvez

cloner notre référentiel. À partir de ce lien, vous

pouvez accéder à cette URL Github que je lierai également dans le

dossier des ressources de ce cours Cliquez sur ce bouton de code, copiez cette URL et

continuez dans votre terminal. Si vous avez installé et exécuté git clone puis cette URL, il clonera l'ensemble du

dépôt sur votre machine locale. Vous pouvez ensuite

l'ouvrir dans un éditeur. J'ai ici le code de Visual Studio pour exécuter ce référentiel et le voir d'une

plus belle manière. Une fois que vous l'avez téléchargé, clonez-le sur votre machine locale, vous n'aurez plus le dossier des modules du

nœud et je vous expliquerai

pourquoi dans une seconde. Mais en plus de cela, vous

aurez tous les fichiers. Le fichier gitignore est

utilisé pour ignorer certains des fichiers que vous avez dans

le dossier et

ne pas les valider Pourquoi c'est utile, car

une fois que vous aurez un dossier de modules de

nœuds, vous n'aurez pas

besoin de le valider. Nous précisons que dans

le git ignore pour ce code s'exécute, vous

allez d'abord exécuter NPM dans le package que Json sera créé et le package lock J sera

également créé Ici, tous les packages

nécessaires à ce projet

seront spécifiés. Vous pouvez donc voir ici

que nous utilisons également

Express et Axis

Cheerio, qui sont tous des packages que

vous n'avez pas encore installés. Pour cela, vous pouvez exécuter NPM install puis le

nom de chacun d'entre eux, mais vous pouvez également simplement

exécuter NPM Cela créera

le

dossier des modules du nœud avec tous les

packages dont vous aurez besoin. Vous pouvez voir que

par défaut, il

installera tous les

autres packages comme Express, etc. Non, une fois arrivé à ce point, vous devriez pouvoir

exécuter NPM Start pour que cette application

fonctionne localement Mais ce que nous

essayons de faire ici, c'est un pas en avant

et de le concrétiser. Déployez-le sur le Web pour pouvoir l'appeler à partir de là. Cela étant dit, jetons

un coup d'œil au code actuel. Vous pouvez voir que nous avons

un dossier de fonctions de code, destiné l'application Netlify dans laquelle

nous allons déployer notre Vous pouvez voir ici que nous

devons spécifier le build, et dans le dossier des fonctions, c'est le script que

nous voulons déployer. Le Netlify ML est un autre fichier

essentiel pour vous, et vous en aurez besoin

pour le déployer sur Vous pouvez voir que nous avons ici la constante du routeur déclarée, qui est le routeur express. Et cela créera un

serveur doté de routes. Il vous permet de créer

plusieurs itinéraires. Vous pouvez voir que nous

avons un itinéraire par défaut sur notre site Web déployé. Vous pouvez voir qu'il s'agit de

l'itinéraire par défaut, qui indique simplement « Bienvenue dans l'API Stock Dividend »,

comme vous pouvez le voir ici. Mais il possède également un itinéraire qui prend un symbole. Si vous vous souvenez de

la dernière conférence, je vous ai donné un symbole qui a permis de récupérer

les informations sur les dividendes

correspondant à ce symbole boursier. Si l'utilisateur saisit le chemin du

symbole,

il prendra tout d'abord le paramètre du

symbole de la demande et le placera dans

une constante nommée symbol. Comme je

vous l'ai déjà dit, l'URL provient du site Web

qui sera supprimé. C'est à cela que nous

allons faire une demande afin de

récupérer les informations. L'URL traite l'historique des dividendes d'insider.com

slash. Ensuite, le premier

paramètre de requête est spécifié par le point d'interrogation

et Q, puis égal. Vous pouvez voir si nous y allons,

c' est l'URL exacte. Ici, il prend le symbole de l'action dont vous souhaitez

récupérer le dividende. Nous l'avons reçu en tant que paramètre, puis nous avons utilisé axis pour

envoyer une requête gat à cette URL. Et le chemin réel est

l'URL plus le symbole. Cela permettra de récupérer le code HTML

réel de cette page. Une fois que nous avons obtenu

cela, nous obtenons tout ce document HTML, puis nous l'avons ici

dans la réponse, ces données, nous les attribuons

à une variable HTML. Ensuite, nous utilisons Chi, le framework dont je vous ai

parlé qui permet de sélectionner facilement les éléments HTML et les informations qu'il

contient pour les charger, et nous les mettons dans la variable symbole

dollar. Cette variable du signe du dollar, c'est la cerise sur le gâteau de la syntaxe. Nous allons

rechercher les données du tableau. Comme je vous l'ai dit

à nouveau lors de la conférence précédente, c'est ici que les

dividendes sont stockés dans ce tableau

que vous voyez ici. Il y a des lignes de tableau, éléments qui stockent ces

informations que nous devons analyser pour chaque donnée de table Nous allons en extraire le

texte puis

le placer dans un tableau

contenant des données sur les dividendes, et je l'ai déclaré ici, et il est vide Nous allons ensuite parcourir

ce tableau de données sur les dividendes. Et nous allons

créer un objet appelé dividende avec toutes

ces propriétés de chaîne. Et nous allons stocker et

émettre les données réelles sur les dividendes qu'il ne récupérera pas, comme vous le voyez ici. Par exemple, si je donne directement

au symbole boursier les dates

du dividende. Sous cette forme, il

devra être analysé un peu plus car il

contiendra également d'autres

éléments Mais j'ai trouvé ce code spécifique

afin d'obtenir la date réelle. Ensuite, je vais placer cet objet de dividende dans

un autre tableau déclaré vide. Au final, le résultat

sera ce tableau avec toutes les

données analysées au format Json C'est ce que le

parcours du ballon nous rapportera. Vous devrez également

utiliser cette application ici, c'

est-à-dire l'application express, pour rendre Netlify convivial Afin de pouvoir déployer toute

cette application sur Netlify en

tant que premier paramètre Cela prendra le nom de la fonction que vous avez

et le nom de la fonction

du dossier et que

Netlify. Avant cela, il faudra également un routeur Le routeur est le routeur

express. Le module exporte également. gestionnaire doit être spécifié comme

étant sans serveur

pour cette application ici Une fois que vous aurez cloné exactement ce code, ce que je vous suggère de faire,

rendez-le simplement

déployable sur Netlify Déployez-le là-bas et

voyez s'il fonctionne. Et si c'est le cas, alors allez-y, remplacez cette URL

par autre chose et supprimez un autre site Web Mais c'est une question de code. Dans une prochaine conférence, nous

verrons comment vous pouvez réellement le déployer

sur Netlify Ensuite,

nous verrons comment vous

pouvez le publier en

vente sur l'alerte spoiler de Pipi.com

Studio Cela se fait d'ici. Depuis le projet API. Cela étant

dit, merci les gars d' restés avec moi jusqu'à

la fin de cette conférence. Si vous avez des questions

concernant ce projet, j'ai vraiment hâte

d'y répondre. Tu peux m'envoyer un message ici. Ce serait à peu près

tout pour cette conférence. Merci d'être restée avec

moi jusqu'à la fin.

12. Déployer notre API sur le Web: Bonjour les gars et

bienvenue dans le cours sur les API. Dans cette conférence, nous

verrons

comment déployer Life, l'API que nous avons créée

lors de

la dernière conférence, et comment nous pouvons le faire

gratuitement d'

une manière très simple et

facile à comprendre, en une manière très simple et

facile à comprendre, particulier pour

les débutants. C' j'ai trouvé le site Netlify.com, qui est très similaire à Roku, mais Heroku n'

avait Tous les plans ont été payés. Netlify, en revanche, propose un plan de démarrage

gratuit Il offre 100 gigaoctets de bande passante pour 3 300 minutes de

construction, ce que j'ai trouvé suffisant Surtout si vous n'en êtes

qu'à vos débuts. Vous pouvez déployer plusieurs API et les mettre en

vente sur Rapid API. Et une fois que vous aurez commencé à en tirer

des revenus, vous pourrez

passer au plan pro si vous trouvez que celui-ci est

un peu petit pour vous, mais même dans ce cas, je pense qu' il suffira

pendant un certain temps. Vous ne pouvez pas utiliser 100 gigaoctets de

bande passante aussi rapidement, surtout si les informations que vous renvoyez ressemblent à ceci Donc pas d'images, rien d'aussi grand. Vous pouvez voir ici qu'ils mettent ligne des sites Web

déployables sur le Web Vous n'obtiendrez pas de

domaine personnalisé avec le plan de démarrage. Comme vous pouvez le voir ici, nous avons application

Netlify point, mais elle est C'est tout ce qui compte. En particulier parce qu'une fois que vous l'avez

déployée sur

l'API Rapid, les utilisateurs finaux ne verront pas l'URL que vous avez donnée à l'

API Rapid pour votre point de terminaison. Ce sera une URL différente

que l' API Repid leur fournira. Cela étant dit, vous pouvez voir

qu'ils disent que vous pouvez évoluer sans effort et qu'ils

proposent des sites Web qui gèrent des campagnes et des boutiques,

etc. Il y a donc un large éventail

de possibilités ici. Nous allons simplement l'utiliser pour

déployer notre API Web simple. Pour cela, vous

pouvez vous inscrire. Je l'ai déjà fait. Vous pouvez voir que mon

API Dividend est déjà déployée. J'ai joué un

peu avec et vous pouvez voir que je

n'ai consommé qu'un mégaoctet

sur 100 gigaoctets,

et deux minutes de construction C'est amplement suffisant. Toute cette bande passante et ces

minutes de création sont réinitialisées tous les mois, donc ce n'est pas une fois, mais une fois par mois. Mais si vous souhaitez déployer votre propre site Web, vous pouvez accéder l'application, Netlify.com barre

oblique Ici. Vous pouvez tout d'

abord vous connecter à votre compte Github et vous cliquerez sur

Déployer avec Github Ensuite, vous désactiverez le référentiel

que vous souhaitez déployer Ici, vous aurez déjà besoin du dépôt actuel

sur Github En d'autres termes, vous devrez

prendre ma solution et votre propre

référentiel Github ou vous pouvez simplement utiliser mon

référentiel pour un test Si c'est le cas, vous le

déploierez avec Github. C'est une

authentification à deux facteurs qui est effectuée ici. Et puis pour tous les référentiels

publics vous aurez

une option ici Vous pouvez continuer en cliquant ici. Vous pouvez également spécifier la branche

que vous souhaitez déployer. Le répertoire des fonctions

est très important ici car son nom

peut être différent. Dans votre cas,

entrez simplement son nom dans votre cas et vous

pourrez ensuite le déployer. Une fois que vous aurez fait cela, il

sera déployé. Ce sont les minutes de construction réelles dont ils

parlaient en ce moment. Le déploiement du site déclenche une construction,

ce qui prend un certain temps. Vous êtes limité à

300 minutes là-dessus, mais vous avez vu que

je n'en ai utilisé que deux. Vous pouvez voir à quelle vitesse il a

déjà été déployé. Maintenant, si vous voulez un domaine personnalisé, ce qui n'est pas le cas, j'imagine, mais si vous

devez en acheter un, puis sécuriser

votre site avec HTTPS. Mais aux fins

de cette vidéo, aux fins de

ce que nous essayons de

faire ici, cela est superflu Vous pouvez maintenant voir que notre

site Web a été déployé ici. Nous pouvons en fait spécifier un sous-domaine différent

qu'ils nous donnent ici Mais vous ne pourrez

pas débarrasser de l'application

Netlify point, mais vous ne pouvez pas lui donner

un nom plus joli que je l'ai fait ici

avec le J'utilise l'application Netlify point. Et après cela, votre site Web devrait être à

peu près déployé, comme

vous pouvez le voir ici. Et vous devriez avoir deux itinéraires. Celui par défaut qui, si vous vous en souvenez, a renvoyé bienvenue à l'API des dividendes

en actions. Et un autre itinéraire qui, sur un symbole que vous spécifiez, permettrait de récupérer les données sur les

dividendes que nous avons

extraites du site Web de Street

Insider C'était à peu près tout pour le déploiement de l'API

sur Internet en direct. Dans la prochaine conférence,

nous verrons comment vous pouvez utiliser

une API

rapide, déployer cette

API et, en outre, mettre en vente

à côté des autres excellentes

API disponibles ici. Mais si vous êtes

curieux de voir cela, j'ai hâte de

vous voir lors de la prochaine conférence. Merci beaucoup d'être restée avec moi jusqu'à la

fin de celle-ci.

13. 4ff: Bonjour les gars et

bienvenue dans le cours d'API. Dans cette conférence, nous verrons comment vous pouvez mettre votre API en ligne déployée sur

le site Web de l'API rapide. Et comment vous pouvez en tirer des

revenus,

comment les monétiser Si vous avez suivi

notre dernière conférence, vous devriez avoir une durée de vie de l'

API Dividend sur Internet avec une URL réelle que vous pouvez saisir sur votre navigateur Chrome

ou sur le navigateur que vous utilisez. Et il devrait renvoyer

toutes les informations

d' un autre site Web

que vous avez récupérées. Une fois que

vous l'avez fait, vous devriez vous rendre sur Rapid API.com Voici toutes les API publiées à la vente

ou même gratuitement, et vous souhaitez également publier

votre API Vous devez créer un compte

sur Rapid API.com

, puis vous rendre dans la section

Mon API Comme vous pouvez le constater, j'

ai déjà déployé cette API de dividendes. Je lui ai donné une image, je lui ai donné une catégorie qui est finance, une brève description, les données sur les

dividendes pour plus de 75 000 actions livrées, format Json

peu pratique Comme vous l'avez vu, le format dans lequel ces dividendes sont fournis est Json. Maintenant, vous pouvez également avoir une longue description et

voici la partie la plus importante. Vous lui donnerez une version, vous n'aurez qu'

une seule version. Cela n'a donc pas d'importance, mais l'URL est très importante. Vous devez également fournir l'URL de base, qui est celle-ci ici, qui est celle-ci ici,

comme vous l'avez vu dans le navigateur

Web. Sans ce symbole, c'

était une autre voie. Une fois que vous l'avez obtenu, vous pouvez passer aux définitions. Nous avons ici la

définition du symbole. Vous pouvez continuer et

créer un point de terminaison. Ici, nous avons le nom, les

informations sur les dividendes d'une entreprise. Assurez-vous que

ce point de terminaison fournira des informations sur les

dividendes en fonction du symbole que vous avez fourni

au cours des dix dernières années. Il possède également un paramètre

qui est le symbole. Vous pouvez également donner

un exemple ici. Par exemple, la valeur de

Apple doit renvoyer quelque chose. Il est également de type chaîne. À ce paramètre, je lui ai également donné une réponse réussie

extraite du navigateur Web. dehors de cela, si vous avez et allez créer d'autres points de terminaison, vous devez également les

spécifier ici en ajoutant différents points de terminaison sur

le bouton Créer un point de terminaison Vous pouvez également créer des

points de terminaison similaires dans des groupes. Pour cela, vous allez appuyer sur

le bouton Créer un groupe. Maintenant, la documentation

de votre API, j'ai laissé le vide ici, mais si vous avez une

documentation qui précise plus en détail

ce que fait votre point de terminaison, vous devriez l'écrire ici. La passerelle, encore une fois, je l'ai laissée telle que Rapid API l'a fournie

à la communauté. Je n'ai

rien changé à l'époque

pour le Monetize deb, pour

lequel vous êtes venus ici,

où vous pouvez

réellement où vous pouvez

réellement revenus à partir de cette API

que vous avez créée ici, vous pouvez

créer un plan, des plans

payants pour votre Vous pouvez en donner

une de base avec 20 requêtes par mois afin que l'utilisateur puisse voir ce que votre API renvoie

et à quoi elle ressemble. Ensuite, vous pouvez en spécifier d'

autres. Vous pouvez voir que j'ai un plan pro qui a une limite de débit de

dix demandes par seconde. Nous pouvons également en faire le plan

recommandé ou un autre, mais vous pouvez également spécifier

un prix d'abonnement. Une fois cela fait, vous

pouvez publier votre API. Ensuite, vous

pourrez consulter les analyses et voir

comment fonctionne votre API. Quelle est la latence moyenne ? Il recevra également note -9.5 sur votre API,

ce qui est plutôt bien, mais cela dépend du nombre de requêtes

réussies et aussi de la latence dont

je vous parlais Cela étant dit, vous disposez

maintenant d'une API déployée sur Internet, et elle est également

mise en vente sur PPP.com, ce qui était notre

objectif principal pour cette section Merci beaucoup d'être restée

avec moi jusqu'à la fin de cette section et j'ai

hâte de

vous voir dans les prochaines. De plus, si vous avez des questions, n'

hésitez pas à me

contacter ici. Je suis disponible pour vous. Encore une fois, merci

beaucoup de vous être inscrit à ce cours et de l'avoir écouté avec

moi. Passe une bonne.

14. Vulnérabilités communes d'API: Bonjour les gars, et

bienvenue dans Discourse on APIs. Dans cette leçon, nous allons explorer les vulnérabilités de sécurité

courantes des API,

telles que l'injection SQL et la falsification de requêtes

intersites Et discutez également

des stratégies de prévention. Je pense que c'est très important, surtout si vous

développez votre propre API. Commençons par comprendre les

failles de sécurité courantes des API. Tout d'abord, nous allons

commencer par l'injection SQL, la plus courante. injection SQL se produit

lorsqu'un attaquant insère instructions SQL

malveillantes dans

un champ de saisie ou une demande, donnant

potentiellement un accès

non autorisé à une base de données ou compromettant l'intégrité

des données. Pour éviter cela, nous pouvons utiliser des requêtes

paramétrées ou des instructions

préparées pour séparer les entrées

utilisateur des commandes SQL mise en œuvre de la validation des entrées

et le nettoyage des données avant le

traitement font partie des autres stratégies utilisées pour

empêcher ce type d'attaque Ensuite, nous avons la falsification de demandes

intersites. Ces attaques incitent les utilisateurs exécuter des actions involontaires

sur une application Web, généralement lorsqu'elles sont authentifiées

sans leur consentement Pour éviter cela, vous pouvez utiliser des jetons de falsification de

demandes intersites Ant et vous assurer que toutes les demandes de changement

d'état À titre d'exemple, ici

, la publication

et la suppression nécessitent une

authentification. Dans l'exemple suivant, nous

avons rompu l'authentification. Ces vulnérabilités se produisent lorsque mécanismes

d'authentification

ne sont pas correctement mis en œuvre, ce qui permet aux attaquants d'

obtenir un accès non autorisé. Pour éviter cela,

vous pouvez implémenter une authentification

et une gestion de session renforcées, utiliser le stockage sécurisé des mots de passe, activer

l'authentification multifactorielle et tester régulièrement

les vulnérabilités. Un autre type de vulnérabilité de

sécurité des API

est la déréalisation non sécurisée Les attaquants exploitent ici

les vulnérabilités processus de

déréalisation pour exécuter du code

arbitraire ou obtenir un

accès non autorisé Utilisez des pratiques de

déréalisation sûres,

notamment une large liste, des classes

autorisées et l'utilisation de

données signées dans la mesure du possible La dernière faille de sécurité

est l'exposition de données sensibles. Ces vulnérabilités se produisent

lorsque des informations sensibles,

telles que des mots de passe ou des jetons, ne

sont pas protégées de manière adéquate. Vous devez utiliser le chiffrement, par

exemple le protocole TLS pour les données

en transit et les données fiables, et utiliser des algorithmes de

chiffrement puissants Limitez l'accès aux

données sensibles sur la base du besoin de savoir. Passons à la partie la plus

importante de cette conférence, les stratégies de prévention. Tout d'abord, vous devez toujours

valider et nettoyer les entrées des

utilisateurs pour empêcher les données

malveillantes de

pénétrer dans le système Utilisez des

modèles de sécurité positifs tels que les listes

blanches dans la mesure du possible. Et essayez de spécifier

un type pour chaque entrée que vous avez. L'utilisateur ne peut pas saisir de chaînes alors qu'il doit saisir

une date, etc. Utilisez des requêtes paramétrées ou des instructions

préparées pour séparer les entrées

utilisateur des requêtes SQ Cela réduira considérablement

le risque d'injection de code SQL. Mettez en œuvre

des mécanismes d'authentification robustes et appliquez des contrôles d'autorisation

appropriés pour garantir que seuls les utilisateurs autorisés peuvent

accéder à des ressources spécifiques. Incluez des jetons CSRF

dans les demandes pour vérifier l'authenticité des demandes

entrantes et

atténuer les attaques CSRF Implémentez